OvrC 平台漏洞使物联网设备面临远程攻击和代码执行风险 网络相关

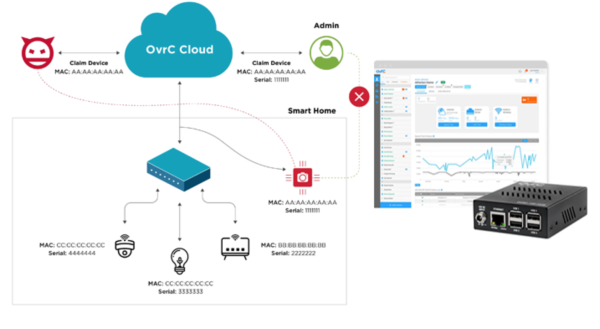

OvrC 云平台的安全分析发现了 10 个漏洞,这些漏洞可以串联起来,让潜在攻击者在连接的设备上远程执行代码。

Claroty 研究员 Uri Katz在一份技术报告中表示: “成功利用这些漏洞的攻击者可以访问、控制和破坏 OvrC 支持的设备;其中包括智能电源、摄像头、路由器、家庭自动化系统等。”

Snap One 的 OvrC(发音为“oversee”)被宣传为“革命性支持平台”,可让房主和企业远程管理、配置和排除网络上的物联网设备故障。据其网站称,OvrC 解决方案已部署在 500,000 多个终端用户位置。

根据美国网络安全和基础设施安全局 (CISA) 发布的协调咨询,成功利用已发现的漏洞可能允许攻击者“冒充和声明设备、执行任意代码并泄露有关受影响设备的信息”。

这些漏洞被发现影响 OvrC Pro 和 OvrC Connect,该公司于 2023 年 5 月发布了对其中 8 个漏洞的修复,并于 2024 年 11 月 12 日发布了对其余两个漏洞的修复。

“我们发现许多问题都是由于忽视了设备到云的接口而引起的,”Katz 说。“在许多情况下,核心问题是由于标识符薄弱或类似的错误而导致物联网设备交叉认领的能力。这些问题包括访问控制薄弱、身份验证绕过、输入验证失败、硬编码凭证和远程代码执行缺陷。”

因此,远程攻击者可以滥用这些漏洞绕过防火墙并获得对基于云的管理界面的未授权访问。更糟糕的是,随后可以利用此访问权限来枚举和分析设备、劫持设备、提升权限,甚至运行任意代码。

最严重的缺陷如下:

CVE-2023-28649(CVSS v4 评分:9.2),允许攻击者冒充集线器并劫持设备

CVE-2023-31241(CVSS v4 评分:9.2),允许攻击者绕过序列号要求来认领任意无人认领的设备

CVE-2023-28386(CVSS v4 评分:9.2),允许攻击者上传任意固件更新,从而导致代码执行

CVE-2024-50381(CVSS v4 评分:9.1),允许攻击者冒充集线器并任意取消认领设备,随后利用其他漏洞来认领它

“随着每天有越来越多的设备上线,云管理成为配置和访问服务的主要方式,制造商和云服务提供商比以往任何时候都更需要确保这些设备和连接的安全,”Katz 表示。“负面影响可能会影响连接的电源、商业路由器、家庭自动化系统以及更多与 OvrC 云连接的设备。”

此次披露之际,Nozomi Networks详细介绍了影响 EmbedThis GoAhead 的三个安全漏洞,EmbedThis GoAhead 是一款用于嵌入式和物联网设备的紧凑型 Web 服务器,在特定条件下可能导致拒绝服务 (DoS)。这些漏洞 (CVE-2024-3184、CVE-2024-3186 和 CVE-2024-3187) 已在 GoAhead 6.0.1 版中得到修补。

最近几个月,江森自控的 exacqVision Web 服务中还发现了多个安全漏洞,这些漏洞可以结合起来控制连接到该应用程序的监控摄像头的视频流并窃取凭证。

AndroxGh0st 恶意软件整合 Mozi 僵尸网络,攻击物联网和云服务 网络相关

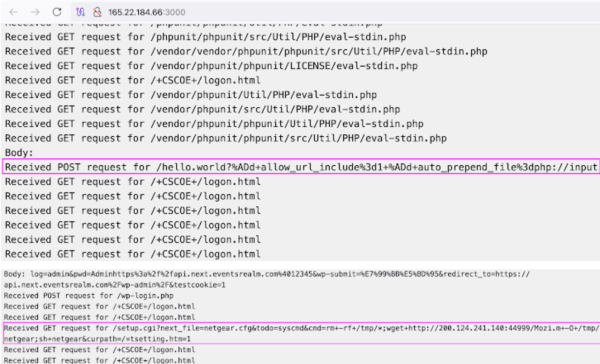

AndroxGh0st 恶意软件背后的威胁行为者现在正在利用影响各种面向互联网的应用程序的更广泛的安全漏洞,同时还部署 Mozi 僵尸网络恶意软件。

CloudSEK在一份新报告中表示: “该僵尸网络利用远程代码执行和凭证窃取方法来维持持续访问,利用未修补的漏洞渗透关键基础设施。”

AndroxGh0st是一种基于 Python 的云攻击工具的名称,该工具以针对 Laravel 应用程序而闻名,目标是获取与 Amazon Web Services (AWS)、SendGrid 和 Twilio 等服务相关的敏感数据。

该恶意软件至少自 2022 年开始活跃,之前曾利用 Apache Web 服务器 ( CVE-2021-41773 )、Laravel 框架 ( CVE-2018-15133 ) 和 PHPUnit ( CVE-2017-9841 ) 中的漏洞获取初始访问权限、提升权限并建立对受感染系统的持续控制。

今年 1 月初,美国网络安全和情报机构透露,攻击者正在部署 AndroxGh0st 恶意软件来创建僵尸网络,以“在目标网络中识别和利用受害者”。

CloudSEK 的最新分析显示,该恶意软件正在战略性地扩大攻击范围,利用一系列漏洞进行初始访问 -

CVE-2014-2120(CVSS 评分:4.3)- Cisco ASA WebVPN 登录页面 XSS 漏洞

CVE-2018-10561(CVSS 评分:9.8)- Dasan GPON 身份验证绕过漏洞

CVE-2018-10562(CVSS 评分:9.8)- Dasan GPON 命令注入漏洞

CVE-2021-26086(CVSS 评分:5.3)- Atlassian Jira 路径遍历漏洞

CVE-2021-41277(CVSS 评分:7.5)- Metabase GeoJSON 地图本地文件包含漏洞

CVE-2022-1040(CVSS 评分:9.8)——Sophos 防火墙身份验证绕过漏洞

CVE-2022-21587(CVSS 评分:9.8)- Oracle E-Business Suite(EBS)未经身份验证的任意文件上传漏洞

CVE-2023-1389(CVSS 评分:8.8)- TP-Link Archer AX21 固件命令注入漏洞

CVE-2024-4577(CVSS 评分:9.8)——PHP CGI 参数注入漏洞

CVE-2024-36401(CVSS 评分:9.8)- GeoServer 远程代码执行漏洞

该公司表示:“僵尸网络会循环使用常见的管理用户名并使用一致的密码模式。目标 URL 会重定向到 /wp-admin/,这是 WordPress 网站的后端管理仪表板。如果身份验证成功,它就会获得对关键网站控制和设置的访问权限。”

我们还观察到,攻击利用 Netgear DGN 设备和 Dasan GPON 家用路由器中未经身份验证的命令执行漏洞,从不同的外部服务器(“200.124.241[.]140”和“117.215.206[.]216”)投放名为“Mozi.m”的有效载荷。

Mozi 是另一个著名的僵尸网络,它曾多次攻击物联网设备,将其纳入恶意网络,实施分布式拒绝服务 (DDoS) 攻击。

虽然恶意软件作者于 2021 年 9 月被中国执法官员逮捕,但直到 2023 年 8 月,不明身份的一方发出终止开关命令以终止该恶意软件时,Mozi 活动才出现急剧下降。人们怀疑僵尸网络创建者或中国当局发布了更新以拆除它。

AndroxGh0st 与 Mozi 的整合提高了建立运营联盟的可能性,从而使其能够传播到比以往更多的设备。

CloudSEK 表示:“AndroxGh0st 不仅与 Mozi 合作,还将 Mozi 的特定功能(例如物联网感染和传播机制)嵌入到其标准操作集中。”

“这意味着 AndroxGh0st 已经扩展到利用 Mozi 的传播能力来感染更多的物联网设备,并使用 Mozi 的有效载荷来实现原本需要单独感染程序才能实现的目标。”

“如果两个僵尸网络都使用相同的命令基础架构,则表明其操作集成程度很高,这可能意味着 AndroxGh0st 和 Mozi 都受同一网络犯罪集团控制。这种共享基础架构将简化对更广泛设备的控制,从而提高其联合僵尸网络操作的有效性和效率。”

CISA 警告 Palo Alto Networks 关键漏洞遭主动利用 网络相关

美国网络安全和基础设施安全局 (CISA) 周四将影响 Palo Alto Networks Expedition 的严重安全漏洞(现已修复)添加到其已知被利用漏洞 ( KEV ) 目录中,并指出有证据表明该漏洞存在主动利用。

该漏洞被标记为CVE-2024-5910(CVSS 评分:9.3),涉及 Expedition 迁移工具中缺少身份验证的情况,可能导致管理员帐户被接管。

CISA 在警报中表示:“Palo Alto Expedition 包含一个缺少身份验证的漏洞,该漏洞允许具有网络访问权限的攻击者接管 Expedition 管理员帐户并可能访问配置机密、凭据和其他数据。”

该缺陷影响了 Expedition 1.2.92 版本之前的所有版本,该版本于 2024 年 7 月发布,以解决该问题。

目前尚无关于该漏洞如何在实际攻击中被利用的报告,但 Palo Alto Networks 此后修改了其原始公告,承认其“注意到 CISA 的报告,有证据表明该漏洞正在被积极利用”。

KEV 目录中还添加了另外两个漏洞,其中包括 Android 框架组件中的权限提升漏洞 ( CVE-2024-43093 )。谷歌本周披露,该漏洞已受到“有限的、有针对性的利用”。

另一个安全缺陷是CVE-2024-51567(CVSS 评分:10.0),这是一个影响 CyberPanel 的严重缺陷,允许远程未经身份验证的攻击者以 root 身份执行命令。该问题已在 2.3.8 版本中得到解决。

据LeakIX和网名为Gi7w0rm的安全研究员称,2023 年 10 月下旬,有发现恶意行为者大规模利用该漏洞,在超过 22,000 个暴露在互联网上的 CyberPanel 实例上部署了 PSAUX 勒索软件。

LeakIX 还指出,三个不同的勒索软件组织迅速利用了该漏洞,在某些情况下文件被多次加密。

建议联邦民事行政部门 (FCEB) 机构在 2024 年 11 月 28 日之前修复已发现的漏洞,以保护其网络免受主动威胁。

Synology 敦促修补影响数百万台 NAS 设备的严重零点击 RCE 漏洞 网络相关

台湾网络附加存储 (NAS) 设备制造商 Synology 解决了影响 DiskStation 和 BeePhotos 的一个严重安全漏洞,该漏洞可能导致远程代码执行。

该零日漏洞被 Midnight Blue标记为 CVE-2024-10443 和RISK:STATION,由安全研究员 Rick de Jager 在 2024 年 Pwn2Own 爱尔兰黑客大赛上展示。

这家荷兰公司表示, RISK:STATION 是一种“未经身份验证的零点击漏洞,允许攻击者在流行的 Synology DiskStation 和 BeeStation NAS 设备上获取 root 级代码执行权限,从而影响数百万台设备” 。

该漏洞的零点击特性意味着它不需要任何用户交互来触发攻击,从而允许攻击者访问设备以窃取敏感数据并植入其他恶意软件。

该漏洞影响以下版本 -

BeePhotos for BeeStation OS 1.0(升级至 1.0.2-10026 或更高版本)

BeePhotos for BeeStation OS 1.1(升级至 1.1.0-10053 或更高版本)

Synology Photos 1.6 for DSM 7.2(升级至 1.6.2-0720 或更高版本)

Synology Photos 1.7 for DSM 7.2(升级至 1.7.0-0795 或更高版本)

目前尚未公布有关该漏洞的更多技术细节,以便让客户有足够的时间应用补丁。Midnight Blue 表示,目前有 100 万到 200 万台 Synology 设备同时受到影响并暴露在互联网上。

QNAP 修复 3 个严重漏洞#

此次披露之际,QNAP 解决了影响 QuRouter、SMB Service 和 HBS 3 Hybrid Backup Sync 的三个严重漏洞,这些漏洞均在 Pwn2Own 期间被利用 -

CVE-2024-50389 - 在 QuRouter 2.4.5.032 及更高版本中修复

CVE-2024-50387 - 已在 SMB 服务 4.15.002 和 SMB 服务 h4.15.002 及更高版本中修复

CVE-2024-50388 - 已在 HBS 3 Hybrid Backup Sync 25.1.1.673 及更高版本中修复

虽然没有证据表明上述漏洞已被利用,但建议用户尽快应用补丁,因为 NAS 设备过去曾是勒索软件攻击的高价值目标。

谷歌警告 Android 系统中存在 CVE-2024-43093 漏洞,可能被积极利用 网络相关

谷歌警告称,影响其 Android 操作系统的安全漏洞已遭到广泛利用。

根据代码提交消息显示,该漏洞的编号为 CVE-2024-43093,是 Android 框架组件中的一个权限提升缺陷,可能导致未经授权访问“Android/data”、“Android/obb”和“Android/sandbox”目录及其子目录。

目前尚无关于该漏洞如何在现实世界的攻击中被利用的详细信息,但谷歌在其月度公告中承认,有迹象表明该漏洞“可能受到有限的、有针对性的利用”。

该科技巨头还指出,高通芯片组中现已修复的安全漏洞 CVE-2024-43047 已被积极利用。该漏洞是数字信号处理器 (DSP) 服务中的一个释放后使用漏洞,成功利用该安全漏洞可能会导致内存损坏。

上个月,该芯片制造商对谷歌 Project Zero 研究员 Seth Jenkins 和 Conghui Wang 报告此漏洞表示感谢,并对国际特赦组织安全实验室确认了这一实际活动表示感谢。

该公告未提供针对该漏洞的攻击活动细节或攻击时间,不过该漏洞有可能被用作针对民间社会成员的高度针对性的间谍软件攻击的一部分。

目前还不清楚这两个安全漏洞是否被设计成一个漏洞利用链,以提升权限并实现代码执行。

CVE-2024-43093 是继CVE-2024-32896之后第二个被积极利用的 Android 框架漏洞,谷歌早在 2024 年 6 月和 9 月就修补了该漏洞。虽然该漏洞最初仅针对 Pixel 设备得到解决,但该公司后来证实该漏洞影响了更广泛的 Android 生态系统。

大规模 Git 配置泄露,15,000 个凭证被泄露;10,000 个私人存储库被克隆 网络相关

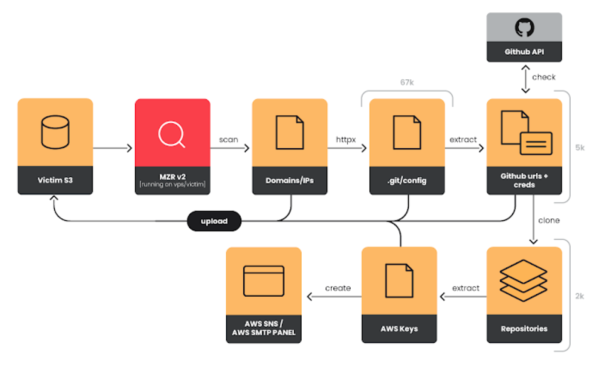

网络安全研究人员发现了一场“大规模”活动,该活动针对暴露的 Git 配置来窃取凭证、克隆私有存储库,甚至从源代码中提取云凭证。

据估计,该活动代号为EMERALDWHALE,收集了超过 10,000 个私人存储库,并存储在属于先前受害者的 Amazon S3 存储桶中。该存储桶包含不少于 15,000 个被盗凭证,现已被亚马逊关闭。

Sysdig 在一份报告中称: “被盗凭证属于云服务提供商 (CSP)、电子邮件提供商和其他服务。网络钓鱼和垃圾邮件似乎是窃取凭证的主要目标。”

这项多面犯罪活动虽然并不复杂,但已发现其利用大量私人工具窃取凭证以及抓取 Git 配置文件、Laravel .env 文件和原始网络数据。目前尚未发现任何已知威胁行为者或组织实施了该活动。

EMERALDWHALE 采用的工具集针对使用广泛 IP 地址范围的暴露 Git 存储库配置文件的服务器,允许发现相关主机并提取和验证凭证。

这些被盗的令牌随后被用来克隆公共和私有存储库,并获取源代码中嵌入的更多凭证。捕获的信息最终被上传到 S3 存储桶。

威胁行为者用来实现其目标的两个主要程序是 MZR V2 和 Seyzo-v2,它们在地下市场上出售,并且能够接受 IP 地址列表作为输入,以扫描和利用暴露的 Git 存储库。

这些列表通常使用合法搜索引擎(例如 Google Dorks 和 Shodan)以及扫描实用程序(例如MASSCAN)编制。

此外,Sysdig 的分析发现,一份包含超过 67,000 个 URL 的列表,其中暴露了路径“/.git/config”,正在通过 Telegram 以 100 美元的价格出售,这表明 Git 配置文件存在市场。

Sysdig 研究员 Miguel Hernández 表示:“EMERALDWHALE 除了针对 Git 配置文件外,还针对暴露的 Laravel 环境文件。.env 文件包含大量凭证,包括云服务提供商和数据库。”

“凭证的地下市场正在蓬勃发展,尤其是云服务。这次攻击表明,单靠秘密管理不足以确保环境的安全。”

LiteSpeed Cache 插件漏洞对 WordPress 网站构成重大风险 网络相关

WordPress 的 LiteSpeed Cache 插件中被发现存在一个高严重性安全漏洞,该漏洞可能允许未经身份验证的威胁行为者提升其权限并执行恶意操作。

该漏洞编号为 CVE-2024-50550(CVSS 评分:8.1),已在插件 6.5.2 版本中得到解决。

Patchstack 安全研究员 Rafie Muhammad在分析中表示: “该插件存在未经身份验证的权限提升漏洞,任何未经身份验证的访问者都可以获得管理员级别的访问权限,然后上传和安装恶意插件。”

LiteSpeed Cache 是一款流行的 WordPress 网站加速插件,顾名思义,它具有高级缓存功能和优化功能。它已安装在超过六百万个网站上。

根据 Patchstack 的说法,新发现的问题根源于一个名为 is_role_simulation 的函数,类似于 2024 年 8 月公开记录的早期缺陷(CVE-2024-28000,CVSS 评分:9.8)。

它源于使用弱安全哈希校验,该校验可能被不良行为者暴力破解,从而允许滥用爬虫功能来模拟已登录的用户(包括管理员)。

然而,成功的利用依赖于以下插件配置 -

爬虫 -> 常规设置 -> 爬虫:开启

爬虫 -> 常规设置 -> 运行时长:2500 – 4000

爬虫 -> 常规设置 -> 运行间隔:2500 – 4000

爬虫程序 -> 常规设置 -> 服务器负载限制:0

爬虫->模拟设置->角色模拟:1(具有管理员角色的用户ID)

爬虫 -> 摘要 -> 激活:将除管理员之外的每一行都设置为关闭

LiteSpeed 实施的补丁删除了角色模拟过程,并使用随机值生成器更新哈希生成步骤,以避免将哈希限制为 100 万种可能性。

穆罕默德表示:“这一漏洞凸显了确保用作安全哈希或随机数的值的强度和不可预测性至关重要。”

“PHP 中的 rand() 和 mt_rand() 函数返回的值对于许多用例来说可能‘足够随机’,但它们的不可预测性不足以用于与安全相关的功能,特别是在有限的可能性中使用 mt_srand 时。”

CVE-2024-50550 是过去两个月内 LiteSpeed 披露的第三个安全漏洞,另外两个是CVE-2024-44000(CVSS 分数:7.5)和CVE-2024-47374(CVSS 分数:7.2)。

几周前,Patchstack披露了Ultimate Membership Pro 中的两个严重缺陷,这两个缺陷可能导致权限提升和代码执行。但这些缺陷已在 12.8 版及更高版本中得到解决。

CVE-2024-43240(CVSS 评分:9.4) - 一种未经身份验证的特权提升漏洞,可能允许攻击者注册任何会员级别并获得其附加角色

CVE-2024-43242(CVSS 分数:9.0)——一个未经身份验证的 PHP 对象注入漏洞,可能允许攻击者执行任意代码。

Patchstack 还警告称, WordPress 母公司 Automattic 与 WP Engine 之间正在进行的法律纠纷已促使一些开发人员放弃了 WordPress.org 存储库,因此需要用户监控适当的沟通渠道,以确保他们收到有关可能的插件关闭和安全问题的最新信息。

Patchstack 首席执行官 Oliver Sild表示: “如果用户未能手动安装从 WordPress.org 存储库中删除的插件,则可能无法收到包含重要安全修复程序的新更新。这可能会使网站暴露给经常利用已知漏洞的黑客,并可能利用这种情况。”

研究人员发现 Wi-Fi 联盟测试套件中存在命令注入漏洞 网络相关

影响 Wi-Fi 测试套件的安全漏洞可能使未经身份验证的本地攻击者以提升的权限执行任意代码。

计算机应急响应小组 (CERT) 协调中心 (CERT/CC) 表示,该漏洞的编号为CVE-2024-41992,Wi-Fi 联盟的易受攻击代码已发现部署在 Arcadyan FMIMG51AX000J 路由器上。

CERT/CC在周三发布的公告中表示: “该漏洞允许未经身份验证的本地攻击者通过发送特制的数据包来利用 Wi-Fi 测试套件,从而能够在受影响的路由器上以 root 权限执行任意命令。”

Wi-Fi 测试套件是Wi-Fi 联盟开发的集成平台,可自动测试 Wi-Fi 组件或设备。虽然该工具包的开源组件是公开的,但完整套件仅供其成员使用。

SSD Secure Disclosure于 2024 年 8 月发布了该漏洞的详细信息,称这是一个命令注入案例,可能使威胁行为者能够以 root 权限执行命令。该漏洞最初于 2024 年 4 月报告给 Wi-Fi 联盟。

一位独立研究员,其网名为“fj016”,被发现并报告了这些安全漏洞。这位研究员还提供了该漏洞的概念验证 (PoC) 漏洞利用程序。

CERT/CC 指出,Wi-Fi 测试套件不适用于生产环境,但已在商业路由器部署中发现。

报告称:“成功利用此漏洞的攻击者可以完全控制受影响的设备。”

“通过此访问权限,攻击者可以修改系统设置,破坏关键网络服务或完全重置设备。这些操作可能导致服务中断,网络数据泄露,并可能导致所有依赖受影响网络的用户失去服务。”

由于台湾路由器制造商未发布补丁,建议其他已包含 Wi-Fi 测试套件的供应商将其从生产设备中完全删除或将其更新至 9.0 或更高版本,以降低被利用的风险。

Hacker News 已联系 Wi-Fi 联盟寻求进一步评论,我们将在收到回复后更新报道。

Kubernetes 镜像生成器存在严重漏洞,导致节点面临 Root 访问风险 网络相关

Kubernetes Image Builder 中披露了一个严重的安全漏洞,如果成功利用,可能会在某些情况下被滥用来获取 root 访问权限。

该漏洞编号为CVE-2024-9486(CVSS 评分:9.8),已在 0.1.38 版本中得到解决。项目维护人员感谢 Nicolai Rybnikar 发现并报告了该漏洞。

Red Hat 的 Joel Smith在警报中表示: “在 Kubernetes Image Builder 中发现了一个安全问题,在映像构建过程中启用了默认凭据。”

“此外,使用 Proxmox 提供程序构建的虚拟机映像不会禁用这些默认凭据,并且使用生成的映像的节点可以通过这些默认凭据访问。这些凭据可用于获取 root 访问权限。”

话虽如此,只有当 Kubernetes 集群的节点使用通过 Image Builder 项目与 Proxmox 提供程序创建的虚拟机 (VM) 映像时,集群才会受到该漏洞的影响。

作为临时缓解措施,建议禁用受影响虚拟机上的构建器帐户。还建议用户使用固定版本的 Image Builder 重建受影响的映像并将其重新部署到虚拟机上。

Kubernetes 团队实施的修复措施是,在镜像构建期间,随机生成密码,不再使用默认凭据。此外,在镜像构建过程结束时,构建者帐户将被禁用。

Kubernetes Image Builder 版本 0.1.38 还解决了使用 Nutanix、OVA、QEMU 或原始提供程序创建映像构建时默认凭据的相关问题(CVE-2024-9594,CVSS 分数:6.3)。

CVE-2024-9594 的严重性较低,这是因为使用这些提供程序构建的映像的虚拟机仅会受到影响,“如果攻击者能够到达正在构建映像的虚拟机,并利用漏洞在构建映像时修改映像”。

微软发布了针对 Dataverse、Imagine Cup 和 Power Platform 三个严重漏洞的服务器端补丁,这些漏洞可能导致权限提升和信息泄露 -

CVE-2024-38139(CVSS 评分:8.7)——Microsoft Dataverse 中的不正确身份验证允许授权攻击者通过网络提升权限

CVE-2024-38204(CVSS 评分:7.5)——Imagine Cup 中的不当访问控制允许授权攻击者通过网络提升权限

CVE-2024-38190(CVSS 评分:8.6)- Power Platform 中缺少授权,允许未经身份验证的攻击者通过网络攻击媒介查看敏感信息

此前,Apache Solr 开源企业搜索引擎 (CVE-2024-45216,CVSS 评分:9.8) 中也披露了一个严重漏洞,该漏洞可能为易受攻击实例上的身份验证绕过铺平道路。

GitHub 针对该漏洞的公告指出: “任何 Solr API URL 路径末尾的伪造结尾将允许请求跳过身份验证,同时保持与原始 URL 路径的 API 契约。这个伪造结尾看起来像一个不受保护的 API 路径,但它在身份验证之后但在 API 路由之前在内部被剥离。”

该问题影响 Solr 8.11.4 之前的 5.3.0 版本以及 9.7.0 之前的 9.0.0 版本,已分别在 8.11.4 和 9.7.0 版本中得到修复。

在主动零日攻击后,CISA 将 ScienceLogic SL1 漏洞添加到利用目录中 网络相关

此前有报道称 ScienceLogic SL1 存在一个严重安全漏洞,该漏洞被积极利用为零日漏洞。周一,美国网络安全和基础设施安全局 (CISA)将影响 ScienceLogic SL1 的严重安全漏洞添加到其已知被利用漏洞 ( KEV ) 目录中。

该漏洞的编号为CVE-2024-9537(CVSS v4 评分:9.3),指的是涉及未指定的第三方组件的错误,可能导致远程代码执行。

此问题已在 12.1.3、12.2.3 和 12.3 及更高版本中得到解决。版本 10.1.x、10.2.x、11.1.x、11.2.x 和 11.3.x 也已提供修复。

几周前,云托管提供商 Rackspace承认“已发现 ScienceLogic EM7 门户存在问题”,并于上个月底将其仪表板下线。

一个名为 ynezzor 的账户在 2024 年 9 月 28 日的 X 帖子中表示: “我们已经确认,该第三方应用程序的漏洞导致了对三个内部 Rackspace 监控网络服务器的访问。”

目前尚不清楚此次攻击的幕后黑手是谁,但 Rackspace 已向Bleeping Computer证实,零日漏洞导致未经授权访问其内部性能报告系统,并且已通知所有受影响的客户。The Register最先报道了此次入侵事件。

联邦民事行政部门 (FCEB) 机构必须在 2024 年 11 月 11 日之前应用修复程序,以应对其网络可能面临的威胁。

Fortinet 修补可能被利用的漏洞#

目前,Fortinet 已发布 FortiManager 安全更新,以修复据称被与中国有关的威胁行为者利用的漏洞。

目前尚不清楚该漏洞的详细信息,但 Fortinet 过去曾提前发送机密客户通信,以帮助他们在漏洞向更广泛的受众发布之前加强防御。Hacker News 已联系该公司,如果收到回复,我们将更新该报道。

安全研究员 Kevin Beaumont 在 Mastodon上表示:“FortiGate 发布了 FortiManager 的六个新版本之一,修复了产品中被积极利用的零日漏洞……但他们尚未发布 CVE 或在发布说明中记录存在的问题。也许下周?”

“Fortigate 目前拥有中国使用的世界上最不秘密的零日漏洞,包括在 FortiManager Cloud 中……但每个人都很困惑。”

本月初,CISA根据野外利用的证据,在其 KEV 目录中添加了另一个影响 Fortinet FortiOS、FortiPAM、FortiProxy 和 FortiWeb 的严重漏洞(CVE-2024-23113 ,CVSS 评分:9.8)。