Ngioweb 僵尸网络助长 NSOCKS 住宅代理网络利用物联网设备

时间:2024-11-20 17:34 作者:之参博客 分类: 网络相关

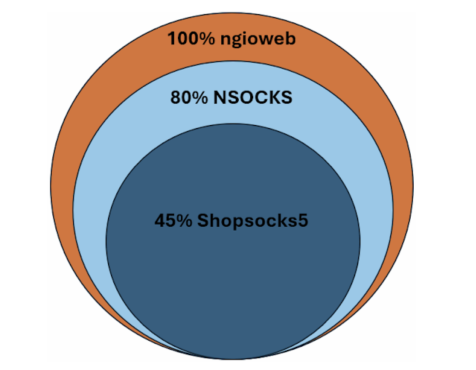

Lumen Technologies 的最新发现显示,名为 Ngioweb 的恶意软件已被用于支持臭名昭著的住宅代理服务 NSOCKS,以及 VN5Socks 和 Shopsocks5 等其他服务。

Lumen Technologies 的 Black Lotus Labs 团队在与 The Hacker News 分享的一份报告中表示:“我们遥测的 NSOCKS 机器人中至少有 80% 来自 Ngioweb 僵尸网络,主要利用小型办公室/家庭办公室 (SOHO) 路由器和物联网设备。”“这些代理中有三分之二位于美国”

“该网络平均每天维持大约 35,000 个工作机器人,其中 40% 的机器人活跃时间长达一个月或更长时间。”

Ngioweb最早于 2018 年 8 月被 Check Point 记录在案,与传播恶意软件的Ramnit 木马活动有关。近几周, LevelBlue和Trend Micro对 Ngioweb 进行了广泛分析,其中后者正在追踪该行动背后以经济为动机的威胁行为者 Water Barghest。

该恶意软件能够针对运行 Microsoft Windows 和 Linux 的设备,其名称取自 2018 年注册的命令和控制 (C2) 域,名称为“ngioweb[.]su”。

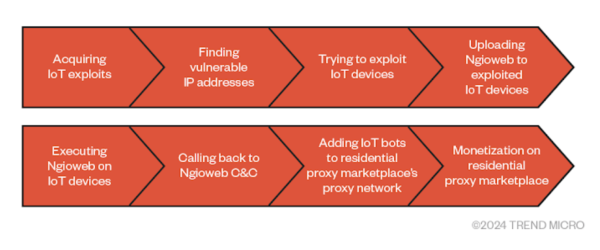

据 Trend Micro 称,截至 2024 年 10 月,该僵尸网络包含超过 20,000 台物联网设备,Water Barghest 利用它来查找和渗透易受攻击的物联网设备,使用自动脚本并部署 Ngioweb 恶意软件,将其注册为代理。受感染的机器人随后被列入住宅代理市场上出售。

研究人员 Feike Hacquebord 和 Fernando Mercês 表示:“从最初的感染到设备作为代理在住宅代理市场上可用,整个货币化过程只需 10 分钟,这表明这是一个高度高效和自动化的操作。”

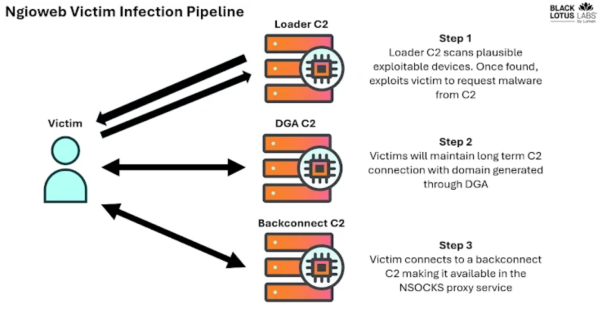

使用该恶意软件的攻击链利用了一系列漏洞和零日漏洞,用于攻击路由器和家用物联网设备,如摄像头、吸尘器和门禁等。该僵尸网络采用两层架构:第一层是加载器网络,由 15-20 个节点组成,它将机器人引导到加载器 C2 节点以检索和执行 Ngioweb 恶意软件。

按设备类型对住宅代理提供商的代理进行细分,结果显示僵尸网络运营商针对的是广泛的供应商,包括 NETGEAR、Uniview、Reolink、Zyxel、Comtrend、SmartRG、Linear Emerge、Hikvision 和 NUUO。

LevelBlue 和 Lumen 的最新披露显示,感染 Ngioweb 木马的系统被作为 NSOCKS 的住宅代理服务器出售,而 NSOCKS 此前曾被威胁行为者用于针对 Okta 的凭证填充攻击。

“NSOCKS 在世界各地销售 SOCKS5 代理的访问权限,买家可以根据位置(州、城市或邮政编码)、ISP、速度、受感染设备类型和新旧程度进行选择,”LevelBlue 表示。“24 小时访问的价格在 0.20 美元到 1.50 美元之间,取决于设备类型和感染时间。”

受害设备还被发现与由域生成算法 (DGA) 创建的第二阶段 C2 域建立长期连接。这些域在任何时候都约为 15 个,充当“守门人”,确定机器人是否值得添加到代理网络中。

如果设备符合资格标准,DGA C2 节点会将它们连接到反向连接 C2 节点,进而通过 NSOCKS 代理服务使它们可供使用。

Lumen Technologies 表示:“NSOCKS 用户通过 180 多个‘反向连接’ C2 节点路由其流量,这些节点充当入口/出口点,用于掩盖或代理其真实身份。”“这项服务背后的参与者不仅为其客户提供了代理恶意流量的手段,而且该基础设施还经过精心设计,使各种威胁行为者能够创建自己的服务。”

更糟糕的是,由 NSOCKS 提供支持的开放代理也已成为各种行为者大规模发起强大的分布式拒绝服务 (DDoS) 攻击的途径。该电信公司表示,已采取措施阻止所有进出与 Ngioweb 僵尸网络相关的专用基础设施的流量,以阻止该活动。

住宅代理服务的商业市场和代理的地下市场预计在未来几年将会增长,部分原因是受到高级持续威胁 (APT) 组织和网络犯罪组织的需求推动。

Lumen 表示:“这些网络经常被寻找漏洞或窃取凭证的犯罪分子利用,为他们提供了一种无缝方法来部署恶意工具,而无需透露他们的位置或身份。”

“尤其令人担忧的是 NSOCKS 等服务的使用方式。使用 NSOCKS,用户可以选择 180 个不同的国家作为其终端。此功能不仅允许恶意行为者在全球范围内传播其活动,还使他们能够通过域名(例如 .gov 或 .edu)瞄准特定实体,这可能导致更有针对性且可能更具破坏性的攻击。”