研究人员警告广泛使用的工业气体分析设备存在缺陷 网络相关

艾默生罗斯蒙特气相色谱仪被披露存在多个安全漏洞,可能被恶意行为者利用来获取敏感信息、引发拒绝服务 (DoS) 条件,甚至执行任意命令。

这些缺陷影响 GC370XA、GC700XA 和 GC1500XA,存在于 4.1.5 及之前版本中。

据运营技术 (OT) 安全公司 Claroty 称,这些漏洞包括两个命令注入缺陷和两个单独的身份验证和授权漏洞,未经身份验证的攻击者可以利用它们执行从身份验证绕过到命令注入等各种恶意操作。

美国网络安全和基础设施安全局 (CISA) 在一月份发布的一份咨询报告中表示:“成功利用这些漏洞可能允许未经身份验证的攻击者通过网络访问来运行任意命令、访问敏感信息、导致拒绝服务情况以及绕过身份验证来获取管理员权限。 ”

用于进行关键气体测量的色谱仪可通过名为 MON 的软件进行配置和管理。该软件还可用于存储关键数据并生成色谱图、警报历史记录、事件日志和维护日志等报告。

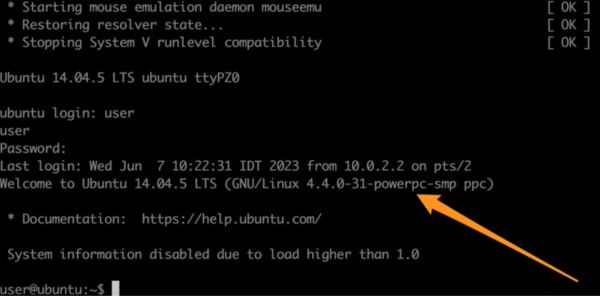

Claroty 对固件以及用于该设备与 Windows 客户端MON2020之间通信的专有协议的分析发现了以下缺陷 -

CVE-2023-46687(CVSS 评分:9.8)——未经身份验证且具有网络访问权限的用户可以从远程计算机在 root 上下文中执行任意命令

CVE-2023-49716(CVSS 评分:6.9)——具有网络访问权限的经过身份验证的用户可以从远程计算机运行任意命令

CVE-2023-51761(CVSS 评分:8.3)——未经身份验证且具有网络访问权限的用户可以通过重置相关密码来绕过身份验证并获取管理员权限

CVE-2023-43609(CVSS 分数:6.9)——未经身份验证且具有网络访问权限的用户可能会获取敏感信息的访问权限或导致拒绝服务情况

经过负责任的披露,艾默生发布了[PDF] 固件更新版本以解决漏洞问题。该公司还建议最终用户遵循网络安全最佳实践,并确保受影响的产品不会直接暴露在互联网上。

此次披露之际,Nozomi Networks详细介绍了AiLux RTU62351B 中的几个漏洞,这些漏洞可能被滥用来访问设备上的敏感资源、更改其配置,甚至以 root 身份执行任意命令。这些漏洞被统称为 I11USION。

Proges Plus 温度监测设备及其相关软件(即 Sensor Net Connect 和 Thermoscan IP)中也发现了安全漏洞,这些漏洞可能允许对关键医疗系统授予管理员权限,从而使恶意行为者能够操纵系统设置、安装恶意软件和窃取数据。

这些未修补的漏洞还可能导致医疗监控基础设施出现 DoS 情况,从而导致对温度敏感的药品和疫苗变质。