OvrC 平台漏洞使物联网设备面临远程攻击和代码执行风险 网络相关

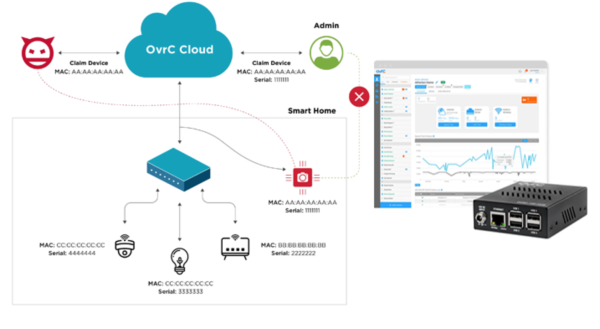

OvrC 云平台的安全分析发现了 10 个漏洞,这些漏洞可以串联起来,让潜在攻击者在连接的设备上远程执行代码。

Claroty 研究员 Uri Katz在一份技术报告中表示: “成功利用这些漏洞的攻击者可以访问、控制和破坏 OvrC 支持的设备;其中包括智能电源、摄像头、路由器、家庭自动化系统等。”

Snap One 的 OvrC(发音为“oversee”)被宣传为“革命性支持平台”,可让房主和企业远程管理、配置和排除网络上的物联网设备故障。据其网站称,OvrC 解决方案已部署在 500,000 多个终端用户位置。

根据美国网络安全和基础设施安全局 (CISA) 发布的协调咨询,成功利用已发现的漏洞可能允许攻击者“冒充和声明设备、执行任意代码并泄露有关受影响设备的信息”。

这些漏洞被发现影响 OvrC Pro 和 OvrC Connect,该公司于 2023 年 5 月发布了对其中 8 个漏洞的修复,并于 2024 年 11 月 12 日发布了对其余两个漏洞的修复。

“我们发现许多问题都是由于忽视了设备到云的接口而引起的,”Katz 说。“在许多情况下,核心问题是由于标识符薄弱或类似的错误而导致物联网设备交叉认领的能力。这些问题包括访问控制薄弱、身份验证绕过、输入验证失败、硬编码凭证和远程代码执行缺陷。”

因此,远程攻击者可以滥用这些漏洞绕过防火墙并获得对基于云的管理界面的未授权访问。更糟糕的是,随后可以利用此访问权限来枚举和分析设备、劫持设备、提升权限,甚至运行任意代码。

最严重的缺陷如下:

CVE-2023-28649(CVSS v4 评分:9.2),允许攻击者冒充集线器并劫持设备

CVE-2023-31241(CVSS v4 评分:9.2),允许攻击者绕过序列号要求来认领任意无人认领的设备

CVE-2023-28386(CVSS v4 评分:9.2),允许攻击者上传任意固件更新,从而导致代码执行

CVE-2024-50381(CVSS v4 评分:9.1),允许攻击者冒充集线器并任意取消认领设备,随后利用其他漏洞来认领它

“随着每天有越来越多的设备上线,云管理成为配置和访问服务的主要方式,制造商和云服务提供商比以往任何时候都更需要确保这些设备和连接的安全,”Katz 表示。“负面影响可能会影响连接的电源、商业路由器、家庭自动化系统以及更多与 OvrC 云连接的设备。”

此次披露之际,Nozomi Networks详细介绍了影响 EmbedThis GoAhead 的三个安全漏洞,EmbedThis GoAhead 是一款用于嵌入式和物联网设备的紧凑型 Web 服务器,在特定条件下可能导致拒绝服务 (DoS)。这些漏洞 (CVE-2024-3184、CVE-2024-3186 和 CVE-2024-3187) 已在 GoAhead 6.0.1 版中得到修补。

最近几个月,江森自控的 exacqVision Web 服务中还发现了多个安全漏洞,这些漏洞可以结合起来控制连接到该应用程序的监控摄像头的视频流并窃取凭证。